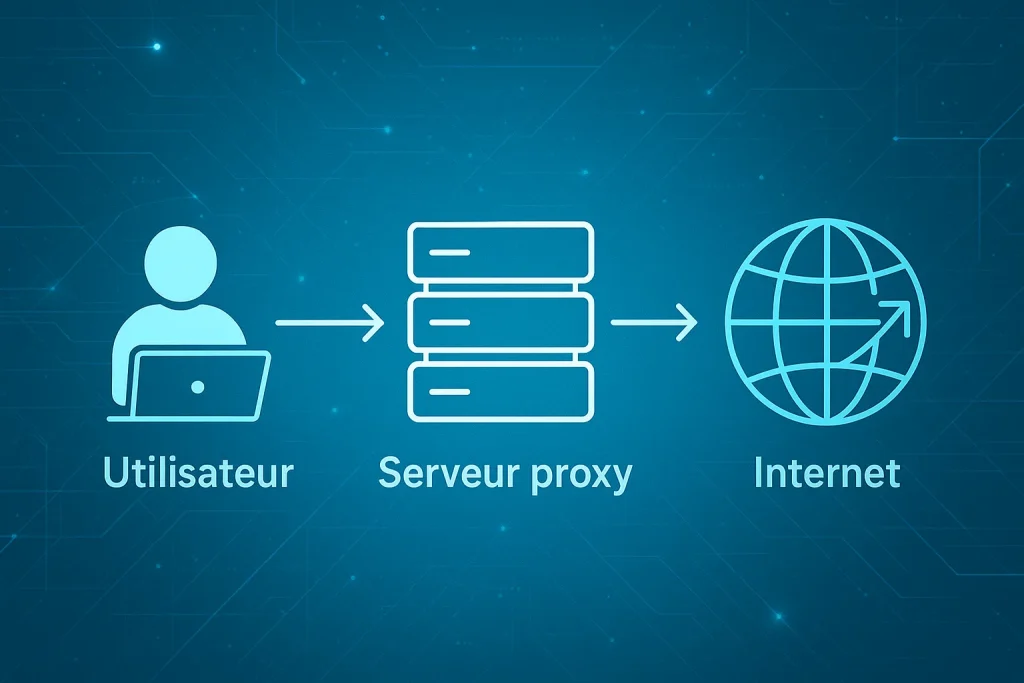

Comprendre c’est quoi un proxy est essentiel pour saisir comment nos connexions internet peuvent être filtrées, anonymisées ou sécurisées. Le serveur proxy joue un rôle d’intermédiaire entre l’utilisateur et Internet.

Qu’est-ce qu’un proxy ?

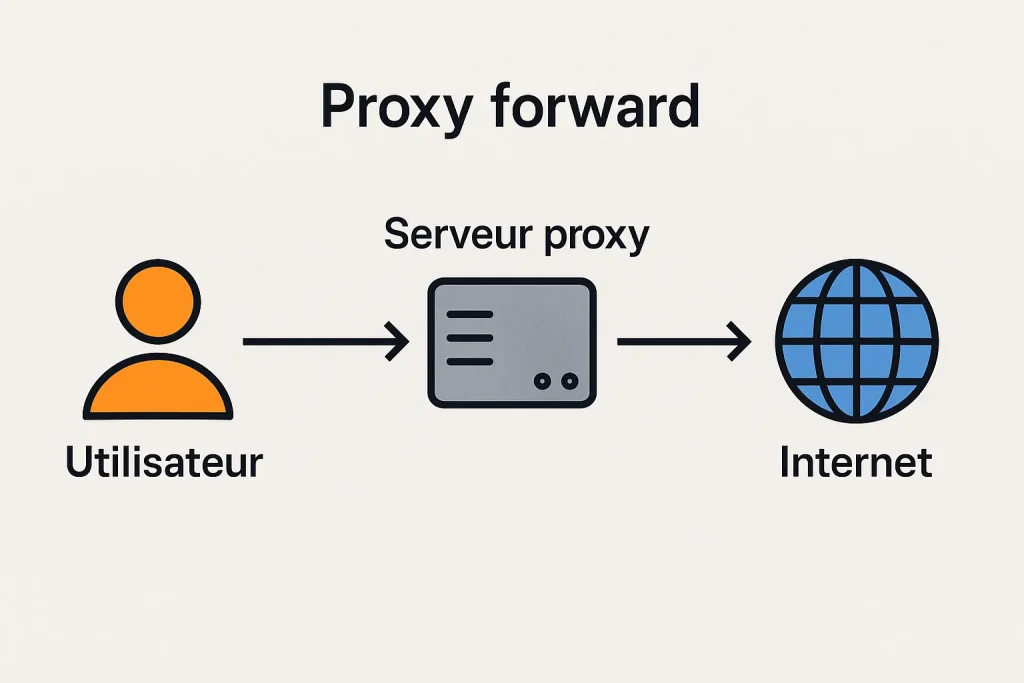

Un proxy est un système qui s’intercale entre un appareil et Internet. Lorsqu’un utilisateur effectue une requête, le proxy reçoit cette requête, la relaie vers la ressource cible, puis renvoie la réponse.

Cette simple couche intermédiaire ouvre la porte à de nombreuses fonctionnalités, notamment la protection de l’adresse IP, le filtrage du trafic ou l’amélioration des performances réseau.

Comment fonctionne un serveur proxy ?

Le serveur proxy agit comme un point central de transit. Chaque requête passe par lui avant d’atteindre Internet. En fonction de sa configuration, il peut modifier les informations envoyées, appliquer des règles ou stocker des données.

Intermédiation entre l’utilisateur et Internet

Lorsqu’un utilisateur consulte une page web, il n’interagit pas directement avec le serveur distant. Le serveur proxy récupère la page à sa place, masquant l’adresse IP réelle. Ce mécanisme permet un niveau d’anonymisation et de contrôle qui n’existe pas dans une connexion directe.

Filtrage et contrôle du trafic

Dans un environnement professionnel, le serveur proxy filtre les requêtes selon des règles définies. Il peut bloquer des sites, limiter certains types de contenu ou enregistrer les flux réseau. Les administrateurs réseau utilisent ce contrôle pour sécuriser et maîtriser la navigation.

Mise en cache des contenus

Un proxy peut stocker localement des pages ou des fichiers déjà consultés. Lorsqu’un utilisateur demande une ressource déjà en cache, la réponse est fournie instantanément sans contacter Internet. Ce processus réduit la consommation de bande passante et accélère l’accès aux contenus.

Les principaux types de proxy

Il existe plusieurs catégories de serveurs proxy, chacune adaptée à un usage spécifique. Le niveau d’anonymat, les performances et les capacités de filtrage varient selon le type de proxy choisi.

Proxy transparent

Le proxy transparent intercepte le trafic sans que l’utilisateur en ait conscience et sans modifier l’adresse IP source. Le serveur distant voit donc l’IP réelle de l’utilisateur.

Ce type de proxy est surtout utilisé pour le contrôle d’accès et la supervision. Il n’a pas vocation à offrir de la confidentialité, mais à imposer des règles réseau.

Exemple

Un établissement scolaire redirige automatiquement tout le trafic HTTP vers un proxy transparent. Le proxy peut bloquer des sites considérés comme inappropriés ou enregistrer l’activité des élèves, mais il ne masque pas leur identité réseau.

Proxy anonyme

Le proxy anonyme masque l’adresse IP de l’utilisateur mais indique au serveur distant qu’une requête provient d’un proxy. Ce niveau d’anonymisation limite la collecte directe d’informations, mais ne cherche pas à dissimuler l’existence de l’intermédiaire.

Il convient à des usages courants comme contourner une restriction légère, éviter une collecte simple de données ou limiter l’exposition en navigation.

Exemple

Un utilisateur qui ne souhaite pas révéler son IP réelle lorsqu’il consulte un site d’information utilise un proxy anonyme. Le site voit une IP appartenant au proxy et sait qu’il s’agit d’un proxy, mais ne peut pas remonter jusqu’à l’utilisateur.

Proxy à haut anonymat

Le proxy à haut anonymat, souvent appelé proxy élite, masque totalement l’adresse IP de l’utilisateur et ne transmet aucune information indiquant qu’un proxy est utilisé. Le site distant perçoit la requête comme venant d’un utilisateur direct avec une IP tout à fait normale.

Ce type de proxy est privilégié pour contourner des restrictions géographiques strictes, accéder à des services qui détectent et bloquent les proxys ordinaires ou protéger l’identité de manière plus poussée.

Exemple

Un utilisateur souhaite accéder à un service en ligne limité à une région précise. Un proxy à haut anonymat situé dans cette région permet d’apparaître comme un utilisateur local sans laisser d’indice sur l’utilisation d’un intermédiaire.

Reverse proxy

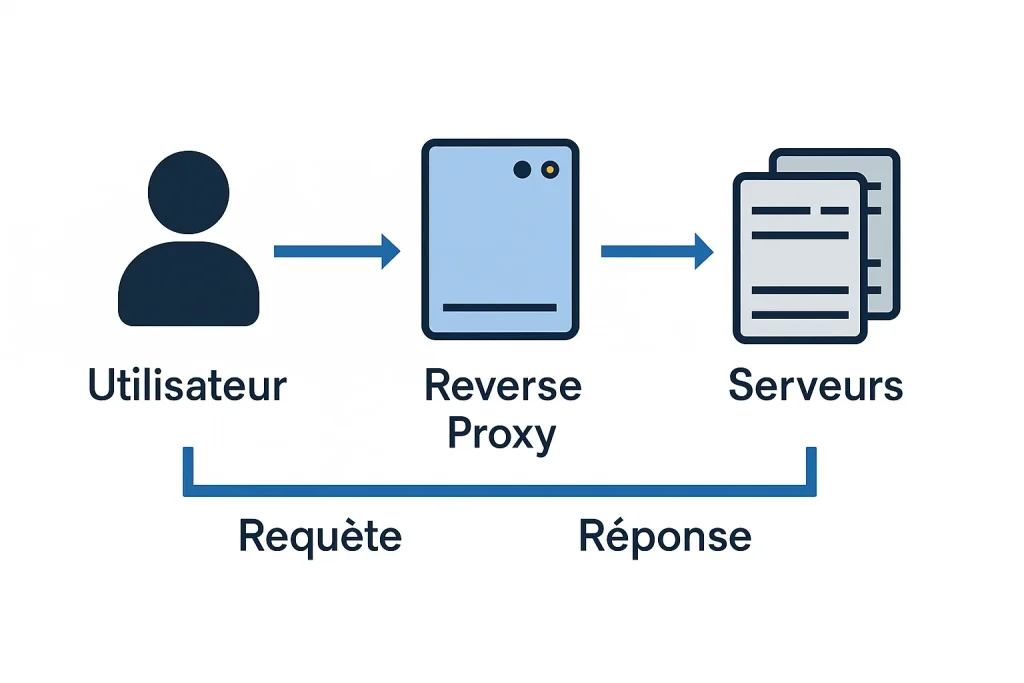

Un reverse proxy est un serveur placé devant un ou plusieurs serveurs web afin de recevoir les requêtes des utilisateurs et de les redistribuer vers les machines internes.

Contrairement au proxy classique, qui protège ou filtre les utilisateurs, le reverse proxy protège les serveurs en masquant leur adresse IP réelle. Il peut répartir la charge entre plusieurs serveurs, appliquer des règles de sécurité, gérer le cache ou encore assurer le chiffrement TLS.

1 – L’utilisateur envoie une requête vers le reverse proxy.

2 – Le reverse proxy transmet la requête à l’un des serveurs internes.

3 – Le serveur interne répond au reverse proxy, jamais directement à l’utilisateur.

4 – Le reverse proxy renvoie la réponse à l’utilisateur comme s’il était le serveur final.

Dans une architecture moderne, il sert de point d’entrée centralisé pour optimiser les performances et renforcer la sécurité. Par exemple, un site à fort trafic utilise un reverse proxy pour distribuer les requêtes sur plusieurs serveurs d’application et absorber les pics de charge.

Pourquoi utiliser un serveur proxy ?

L’intérêt d’un proxy dépend des objectifs. Sa polyvalence lui permet d’être utilisé dans des contextes variés.

Sécurisation de la navigation

En filtrant les requêtes et en contrôlant les accès, le proxy réduit les risques d’exposition à des sites malveillants et limite les fuites d’informations sensibles.

Protection de l’adresse IP

En masquant l’adresse IP réelle, il rend plus difficile la traçabilité des activités en ligne. Ce point est essentiel pour préserver la confidentialité.

Amélioration des performances

Grâce à la mise en cache et à la gestion du trafic, un serveur proxy réduit la latence et optimise l’utilisation de la bande passante.

Contrôle et supervision en entreprise

Les organisations déploient des serveurs proxy pour analyser, enregistrer ou restreindre l’usage d’Internet. Cela permet d’améliorer la sécurité et d’assurer le respect des politiques internes.

Les limites d’un proxy

Un proxy n’est pas une solution de sécurité complète. S’il est mal configuré, il peut devenir un point de défaillance et exposer tout le trafic. Il ne chiffre pas les communications par défaut, ce qui laisse des données vulnérables sans HTTPS ou technologie de chiffrement associée.

Un proxy peut aussi ralentir la navigation lorsqu’il est saturé et devenir un goulot d’étranglement. Certains sites bloquent les proxys publics, réduisant leur efficacité.

Enfin, l’utilisateur doit faire confiance au proxy, car tout le trafic transite par lui, ce qui pose un risque en cas de serveur compromis ou malveillant.

Conclusion

Comprendre c’est quoi un proxy et le rôle d’un serveur proxy permet d’appréhender les enjeux de confidentialité, de sécurité et de performance liés à la navigation.

Vous pouvez également voir mon article sur sshuttle qui crée un proxy transparent pour rediriger une le trafic réseau à travers une connexion SSH.

Il s’agit d’un outil polyvalent et stratégique pour filtrer le trafic, protéger l’identité et gérer les connexions réseau. Son efficacité dépend de son type, de son usage et de sa configuration.